Credit imagine: Getty Images

O campanie de tip "malvertising" a țintit aproape 1 milion de device-uri Windows în ultimele luni. A sustras credențiale de login, crypto și alte informații sensibile de pe mașinile infectate, conform Microsoft.

Campania a început în decembrie, când atacatorii (deocamdată necunoscuți), au plantat în site-uri diverse link-uri care au downloadat reclame din servere malițioase. Acele link-uri au condus mașinile țintite prin site-uri intermediare până să ajungă la repo-uri din Github, unde se aflau o serie de fișiere malițioase.

Lanțul evenimentelor

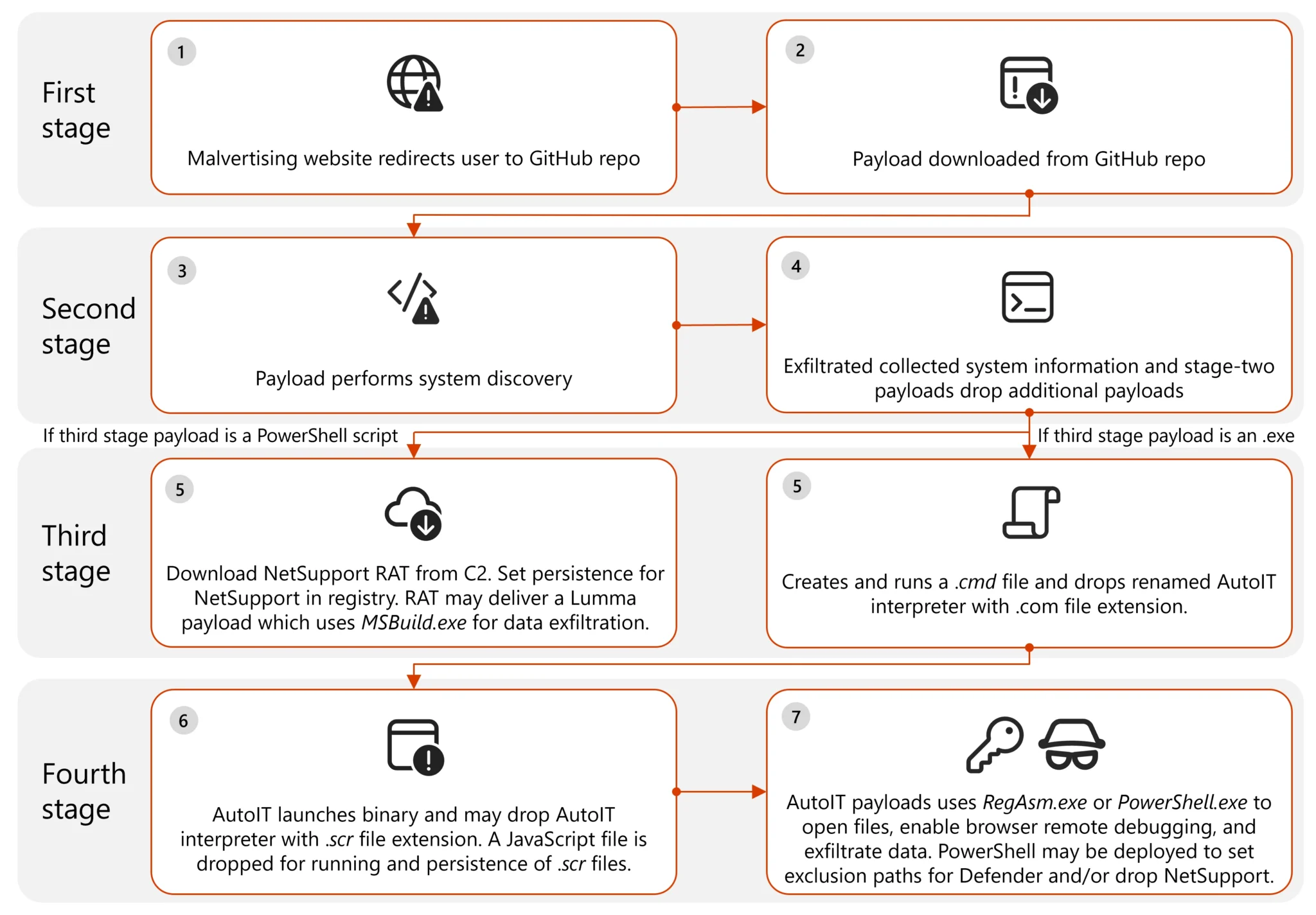

Malware-ul a fost încărcat în mai multe stagii, fiecare din ele reprezentând o cărămidă pentru următorul. Stagiile inițiale colectau informații despre device, probabil pentru a se realiza configurații specifice pentru urmatoarele stagii. Cele de după dezactivau aplicațiile de detecție de malware și se conectau la servere de comandă și control (command-and-control). Mașinile infectate rămâneau infectate chiar și după reboot.

"În funcție de încărcătura utilă al stagiului secund, fie unul sau mai multe executabile sunt aruncate pe device-ul compromis, câteodată și cu scripturi Powershell însoțitoare criptate" au scris cercetătorii Microsoft joi. "Aceste fișiere inițiază un lanț de evenimente care conduc execuția de comenzi, livrarea de încărcături, evaziunea apărării, persistare, comunicații C2 și extragerea datelor."

O privire de ansamblu al stagiilor. Credit: Microsoft

Campania a țintit aproape 1 milion de device-uri aparținând atât persoanelor fizice, cât și unei game largi de organizații și industrii. Campania pare să fi fost oportunistă după abordarea nedescriminatorie, însemnând că a încercat sa prindă în capcană pe oricine, în loc să ținteasca indivizi, organizații sau industrii specifice. GitHub a fost platforma utilizată în mod primar pentru a găzdui încărcaturile malițioase ale stagiilor, dar și Dropbox si Discord au fost utilizate.

Malware-ul a localizat resurse pe computerul infectat și le-a trimis către serverul C2 al atacatorului. Datele exfiltrate includeau următoarele fișiere de browser, ce pot să stocheze cookie-uri, parole, istoricuri de navigare, precum și alte date sensibile.

- \AppData\Roaming\Mozilla\Firefox\Profiles\<user profile uid>.default-release\cookies.sqlite

- \AppData\Roaming\Mozilla\Firefox\Profiles\<user profile uid>.default-release\formhistory.sqlite

- \AppData\Roaming\Mozilla\Firefox\Profiles\<user profile uid>.default-release\key4.db

- \AppData\Roaming\Mozilla\Firefox\Profiles\<user profile uid>.default-release\logins.json

- \AppData\Local\Google\Chrome\User Data\Default\Web Data

- \AppData\Local\Google\Chrome\User Data\Default\Login Data

- \AppData\Local\Microsoft\Edge\User Data\Default\Login Data

Fișiere stocate și pe serviciul de cloud OneDrive al Microsoft au fost și ele țintite. Se verifica și prezența portmoneelor crypto (cryptowallets) ca Ledger Live, Trezor Suite, KeepKey, BCVault, OneKey și BitBox, "indicând furt potențial de date financiare" a menționat Microsoft.

Aceasta a mai spus că suspectează site-urile ce găzduiau reclamele malițioase ca platforme de streaming servind conținut neautorizat. Două dintre domenii sunt movies7[.]net și 0123movie[.]art.

Microsoft Defender detectează acum fișierele folosite in atac și cel mai probabil și restul de aplicații de apărare impotriva malware o fac și ele. Oricine crede că a fost țintit poate să verifice articolul Microsoft de mai sus.